⚡ 스프 핵심요약

과거 한국의 금융 보안 프로그램은 미국의 암호화 기술 제약에 대한 독자적인 대응이었지만, 현재는 오히려 보안 취약점과 소비자 불편을 야기하고 있습니다.

현재 웹 브라우저는 강력한 자체 보안 기능을 갖추고 있음에도 불구하고, 국내 금융기관들은 구식 보안 프로그램을 강제 설치하게 하여 사용자 PC를 해킹 위험에 노출시키고 있습니다.

정부는 금융 보안 프로그램의 단계적 제한을 추진하고 있지만, 기업들은 촉박한 일정과 책임 소재 변화에 대한 우려를 표하며, 결국 사이버 보안의 주체가 사용자에게 전가되는 문제점이 여전히 존재합니다.

최근 꽤 눈길을 끄는 기사 하나가 나왔습니다. 금융 거래를 할 때 의무적으로 설치해야 했던 보안 프로그램을 폐지한다는 내용이었는데요. 이 기사가 나오자 많은 사람들이 뜨겁게 반응했습니다. 또 말로만 그러는 것 아니냐는 의심의 눈초리도 있지만 드디어 보안 프로그램 지옥에서 해방되는 거냐는 기대감도 쏟아져 나왔죠. 우리를 불편하게 만들었던 공인인증서, 액티브X, 그리고 수많은 보안 프로그램들. 오늘 오그랲에서는 이 보안 프로그램 이야기를 준비해 봤습니다. 데이터와 그래프를 통해 보안 프로그램의 역사와 지금 우리 앞에 놓인 문제를 데이터로 살펴보겠습니다.

길고도 길었던 악연? 대한민국 '공인인증서' 역사

먼저 90년대 말로 가보겠습니다. 당시 우리나라는 IMF 외환위기 이후 경제 회복을 위해 총력을 기울이던 시절이었어요. 당시 김대중 대통령이 소프트뱅크 손정의 회장에게 경제를 살릴 묘안을 묻자 "브로드밴드, 브로드밴드, 브로드밴드"라는 대답을 했던 때가 바로 이 즈음이죠. 손정의 회장뿐 아니라 옆에 있던 빌 게이츠도 이 대답에 동의하자 정부는 초고속 인터넷망 구축을 위해 달리기 시작합니다. 단순히 인터넷망 만드는 걸 넘어서 세계 최고 수준의 IT 강국이 되겠다는 목표로 열심히 달려 나갔습니다.

인터넷이 발달하기 시작하면서 인터넷으로 물건을 사고파는 전자상거래가 뿌리내리기 시작합니다. 그리고 인터넷 안에서 나의 신원을 확인해 줄 일종의 '전자 서명'이 필요해졌어요. 그래서 1999년에 <전자거래기본법>과 <전자서명법>이 제정되었죠. 전자서명법에 포함된 게 바로 '공인인증서'였고요.

나를 인증해 주는 이 전자 서명이 웹 상에 함부로 돌아다니거나 누구나 열람할 수 있으면 안 되겠죠? 게다가 당시는 컴퓨터 보안 문제로 떠들썩했던 시기라 보안에 대한 민감도가 극도로 높았던 때이기도 합니다. 이를테면 컴퓨터가 2000년 이후의 연도를 인식하지 못할 거라는 밀레니엄 버그 문제도 있었고요. 전 세계적으로 유행한 CIH 바이러스나, 멜리사 바이러스 같은 컴퓨터 바이러스들도 난리였죠.

당시 웹 브라우저가 지원하는 암호화 수준은 높지 않았어요. 인터넷 익스플로러 같은 미국의 웹 브라우저의 암호화 수준이 낮다는 게 의아할 수 있지만, 당시 미국 정부는 이 암호화 기술을 미사일과 동급으로 취급했습니다. 마치 지금 AI 기술을 전략 자산으로 다루는 것처럼 미국의 강력한 128비트 암호화 기술은 수출하지 않고 해외에는 훨씬 보안 성능이 떨어지는 40비트 암호만 넣도록 강제했던 거죠. 그래프를 통해 40비트, 128비트 암호화 기술이 어떻게 다른지 조금 더 살펴보겠습니다.

비트는 컴퓨터가 취급할 수 있는 데이터의 최소 단위입니다. 0 또는 1의 값을 가질 수 있죠. 비트 암호화는 데이터를 보호하기 위한 암호 알고리즘의 보안 수준을 나타내요. 비트 수가 늘어날수록 보안성이 높아지죠.

가령 1비트 암호화라면 숫자가 들어갈 칸이 1개 있다는 겁니다. 여기에 0 또는 1이 들어갈 수 있으니 가짓수는 2개죠. 비트수가 늘어날수록 가짓수는 2의 거듭제곱으로 늘어나게 됩니다. 40비트 암호화라면 2의 40승 1조 995억 1,162만 7,776가지의 경우의 수가 생긴 만큼 암호화의 수준이 더 높아진 거죠. 1조 개가 넘는 40비트 암호화 정도면 괜찮지 않을까 싶겠지만 90년대 당시에도 3시간 반 정도면 풀리는 수준이었어요.

반면 128비트는요? 2의 128승은 무려 340간 개가 넘는 경우의 수입니다. 이 정도는 되어야 전자 서명을 안전하게 처리할 수 있을 거고요.

문제는 미국이 이 128비트 암호 기술을 공유할 생각이 없었다는 겁니다. 그래서 한국은 자체적으로 128비트 암호화 알고리즘을 만드는 데 그게 바로 SEED라는 녀석이었죠. 하지만 암호화 기술이 있어도 여전히 문제가 남아있었습니다.

왜냐하면 당시 웹 브라우저가 한국의 암호 기술을 지원하지 않으면서 웹 거래에 끼워 넣을 통로가 없었던 거죠. 그러다 보니 웹 브라우저 밖으로 사잇길을 뚫어 암호화를 수행할 별도의 프로그램을 이용해야 했고, 당시 인터넷 익스플로러에서는 액티브X를 통해 브라우저 확장 프로그램을 설치할 수 있었으니, 요 액티브X라는 녀석을 사용하게 된 겁니다. 여기서부터 액티브X 지옥이 시작된 거죠. 키보드 보안이라던가, 개인 방화벽, 브라우저 보호를 위한 프로그램들이 다 이 액티브X를 통해 설치되었죠.

정부가 공인인증서에 강력한 법적 효력을 부여하면서 인터넷 뱅킹, 온라인 증권, 신용카드 결제에도 공인인증서를 필수적으로 사용해야 했습니다. 인터넷이 커버하는 영역이 이렇게 점점 확장되면서 자연스레 공인인증서 발급 건수는 쭉쭉 늘어나게 됩니다. 그와 함께 소비자들은 액티브X의 지옥에 빠져들게 되었고요.

2001년 공인인증서가 처음 발급된 이후 5년 차인 2005년에 1,000만 건을 돌파합니다. 2014년엔 대한민국 경제활동인구 수준인 3,000만 건을 돌파할 정도로 가파르게 상승했죠.

공인인증서 없앴지만... 남은 금융 보안 SW는 해킹 통로?

2014년 <별에서 온 그대>라는 드라마가 우리나라뿐 아니라 중국에서도 크게 히트를 합니다. 중국 팬들이 전지현이 입고 나온 코트를 주문하고 싶은데, 우리나라 공인인증서 제도 때문에 살 수가 없었어요. 당시 박근혜 대통령이 이걸 언급하면서 금융위원회가 움직였고, 결국 온라인 카드 결제에서는 공인인증서 의무 사용이 삭제됩니다.

불편함도 불편함이지만 또 하나 신경 쓰였던 건 공인인증서를 이용하기 위해선 마이크로소프트의 인터넷 익스플로러를 무조건적으로 사용해야 한다는 거였어요. 왜냐하면 액티브X를 사용해서 보안 프로그램을 다운로드 받아야 하니까요.

하지만 이 액티브X가 악성코드가 퍼지기 쉬운 환경이기도 하고, 여러 가지 자잘한 문제를 일으키는 탓에 마이크로소프트는 액티브X를 천천히 퇴출할 계획을 갖게 되죠. 이 소식이 전해지면서 드디어 액티브X 지옥으로부터 해방되는 것인가 싶었지만, 안타깝게도 금융 기관에서 선택한 건 액티브X 대신 아예 PC에 보안 프로그램을 강제로 깔도록 한 거였습니다.

공인인증서라는 배보다 보안 프로그램이라는 배꼽이 더 커지면서 불편함과 피로감이 누적됐고 정부는 결국 2018년에 공인인증서에 제공했던 우월적 지위를 삭제했어요. 결국 2020년에 공인인증서가 법적으로 갖던 독점적 지위는 사라졌고 이름도 공동인증서로 바뀌게 되죠.

이후부터는 공동인증서만이 아닌 다양한 인증 수단을 활용해서 인터넷과 모바일 거래를 할 수 있게 되었습니다. 6자리 비밀번호라던지 지문, 얼굴 인증 같은 수단을 통해서 말이죠. 하지만 그럼에도 불구하고 은행이나 증권사 웹사이트에서 금융 거래를 할 때에는 여전히 금융 보안 프로그램을 필수적으로 깔아야 하는 상황입니다.

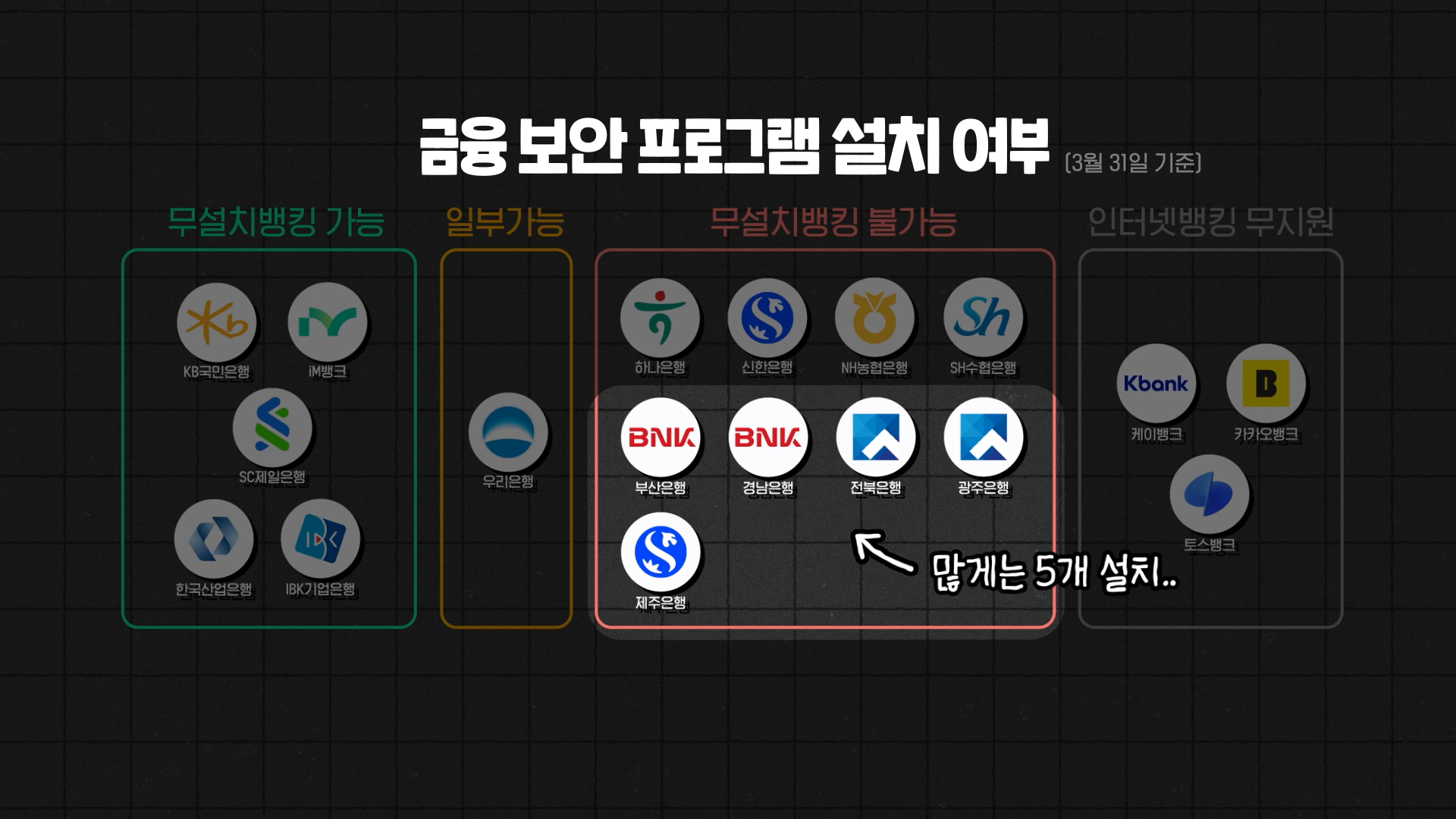

3월 31일 기준으로 국내 은행 18곳을 대상으로 금융 보안 프로그램 설치 여부를 조사해 봤습니다. 18곳 가운데 인터넷 뱅킹 이용 시 무설치 뱅킹이 가능한 곳은 단 6곳뿐이었습니다. 지방은행의 경우엔 많게는 5개의 프로그램을 여전히 필수적으로 설치하라고 요구하고 있어요.

이미 우리가 사용하고 있는 웹 브라우저들은 자체적으로 강력한 보안 시스템을 갖추고 있어요. 현재 표준은 128비트, 256비트 암호화가 기본으로 사용될 정도로요. 하지만 한국의 금융 보안 프로그램들은 잘 갖춰진 웹 서버의 보안에 구멍을 뚫어 굳이 굳이 인증서에 접근하는 구조다 보니 도리어 해커의 공격 통로가 된다는 지적이 많습니다.

카이스트를 포함한 공동 연구진이 국내 주요 금융기관과 공공기관에서 사용 중인 7종의 보안 프로그램을 분석했습니다. 분석해 보니 모두 19건의 심각한 보안 취약점을 발견했어요. 가령 피해자가 해킹 사이트에 접속하면 해킹 사이트는 설치된 키보드 보안 프로그램을 통해 키보드 입력을 가로챌 수 있었습니다. 웹 브라우저만 이용할 때엔 키보드 입력값이 나갈 일이 없는데 보안 프로그램이 깔린 환경에서는 도리어 입력값을 가로챌 수 있는 겁니다.

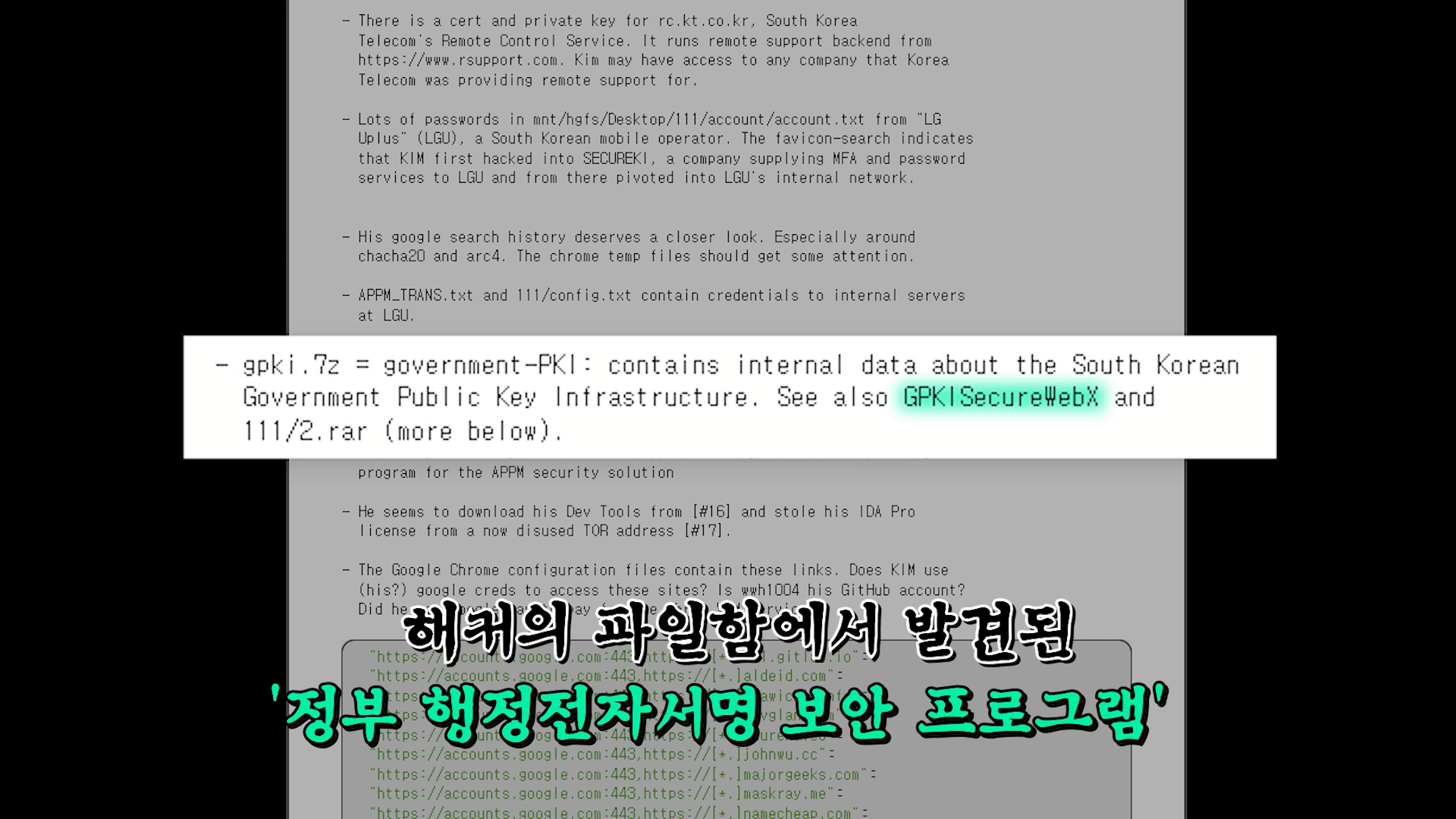

참고로 작년에 해킹 전문 매체인 프랙에서 대한민국 정부가 해킹되었다는 보고서가 공개되기도 했습니다. 북한 혹은 중국의 해커가 우리나라 행안부의 온나라 시스템 등을 해킹했다는 건데요. 프랙 보고서를 살펴보면 해커의 파일 중에 정부의 행정전자서명 보안 프로그램이 포함되어 있었습니다. 물론 파일을 갖고 있었다는 것 만으로 보안 프로그램이 해킹 도구로 활용됐다고 단정하긴 어렵겠지만 충분히 통로로서 고려되었다는 건 확인이 가능한 겁니다.

이런 상황이 이어지다 보니 정부 차원에서도 칼을 꺼내든 겁니다. 더 이상 금융 보안 프로그램 설치하는 것 그냥 두고 볼 수 없다는 거죠. 작년 10월에 발표된 범부처 정보보호 종합대책에도 올해부터는 금융 보안 소프트웨어를 단계적으로 제한할 거라고 발표하기도 했고요.

대한민국은 개인정보유출의 천국? K-보안의 미래는

보안 프로그램을 이렇게나 많이 설치하고 있지만 이상하게도 툭하면 터지는 것이 개인정보유출 사고입니다. 특히 지난 2025년은 유독 심했던 해였고요. 4월엔 SKT 유심정보 2,696만 건이 유출되었고 9월엔 롯데카드에서 297만 명의 개인 신용정보가 유출되었죠. 11월엔 쿠팡의 계정 정보 3,367만 여건이 유출되었고요. 2025년 국내에 접수된 사이버 침해사고는 역대 최다를 기록했습니다.

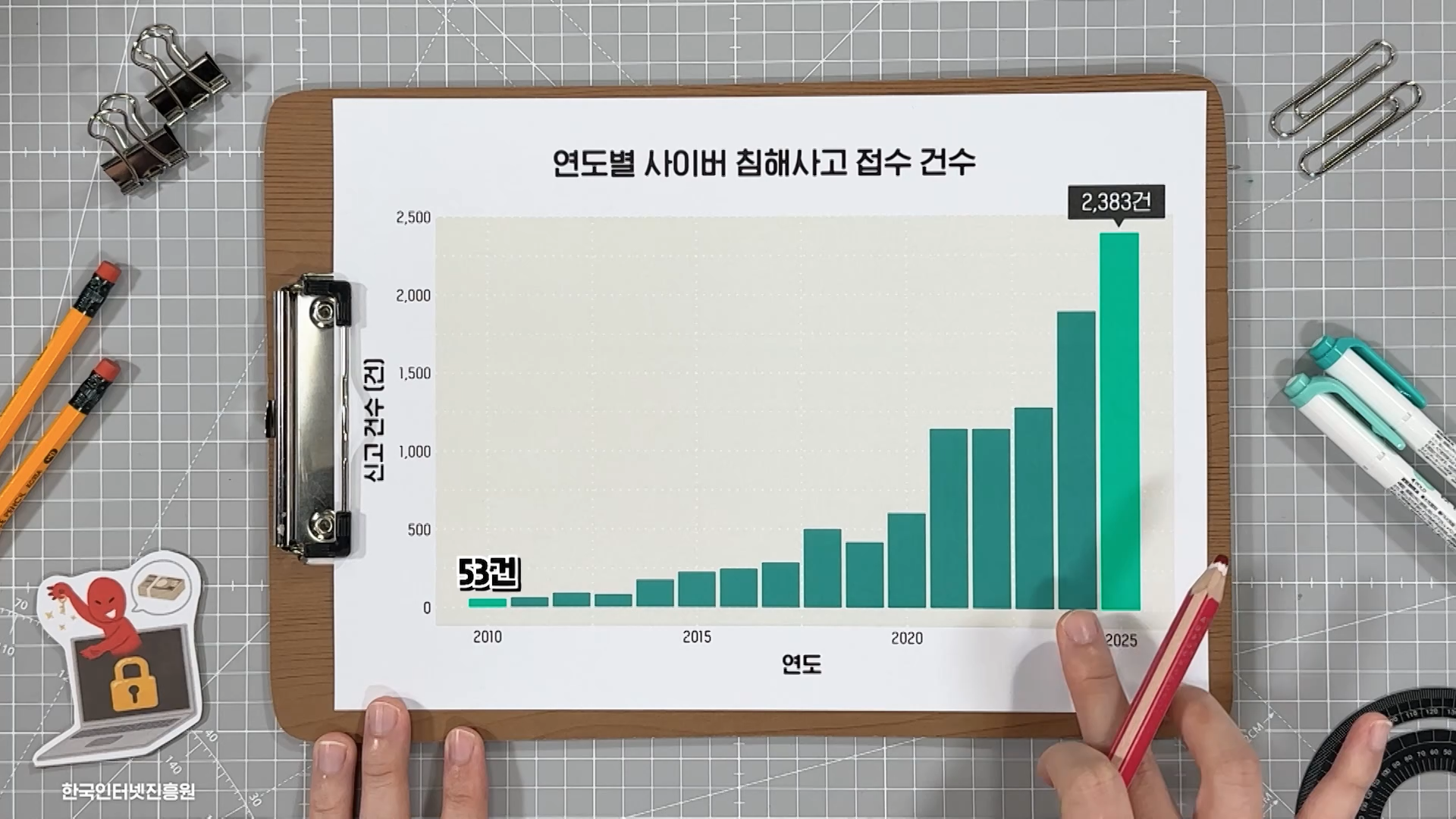

2010년 침해사고로 접수된 건은 단 53건에 불과했습니다. 하지만 2025년엔 역대 처음으로 2,000건을 넘겨버렸어요. 이렇게 소비자의 개인정보가 탈탈 털리고 있는데도 기업들의 책임은 그리 크지 않은 듯합니다.

앞서 살펴봤던 금융 보안 소프트웨어 역시 제대로 된 소비자 보호 정책이 아니라는 지적이 많아요. 해외에서는 보안 주체를 금융사 혹은 웹 브라우저로 두지만 우리나라는 사용자의 PC에 사용자가 직접 보안 프로그램을 설치하기 때문에 사용자가 담당하고 있는 셈이죠. 만일 금융 보안 사고가 나면 해외에선 금융사의 보안 실패로 보고 금융사가 보상하는 게 원칙입니다.

하지만 우리나라는요? 금융사 입장에서는 '우리는 보안 프로그램 만들어서 최선 다했다'면서 사용자가 관리를 소홀하게 한 것이니 사용자의 책임을 더 강조하고 있어요. 즉 금융 보안 프로그램이 기업의 보안 책임을 면피할 수 있는 도구로서 사용되고 있다는 거죠.

정부가 금융 보안 소프트웨어를 연말까지 전환해야 한다고 말을 꺼내자 금융권은 일정이 너무 촉박하다며 볼멘소리를 하고 있습니다. 하지만 한편으로는 책임 소재에서 방어막 역할을 하던 보안 프로그램이 사라지는 것에 대한 우려로도 볼 수 있겠죠. 그 사이 사이버 범죄는 점점 고도화되고 산업화되고 있습니다.

현재 우리나라에서는 공공 사이버 침해는 행안부에서, 민간 기업의 문제는 과기부에서, 국가 안보 이슈는 국정원에서 관리하고 있습니다. 각각 특화된 영역에 맞춰서 부처별로 담당을 나눠둔 건데 보안 사고가 잦아들지 않고 있죠. 민간은 민간대로 굵직한 개인정보 유출이 이어졌고, 정부기관에서조차도 해킹 논란이 나왔으니까요. 게다가 최근 사이버 범죄가 국가의 핵심 전략 산업을 노리는 형태로 발전하면서 사이버 보안 이슈가 사이버 안보 이슈로 번지는 모습입니다.

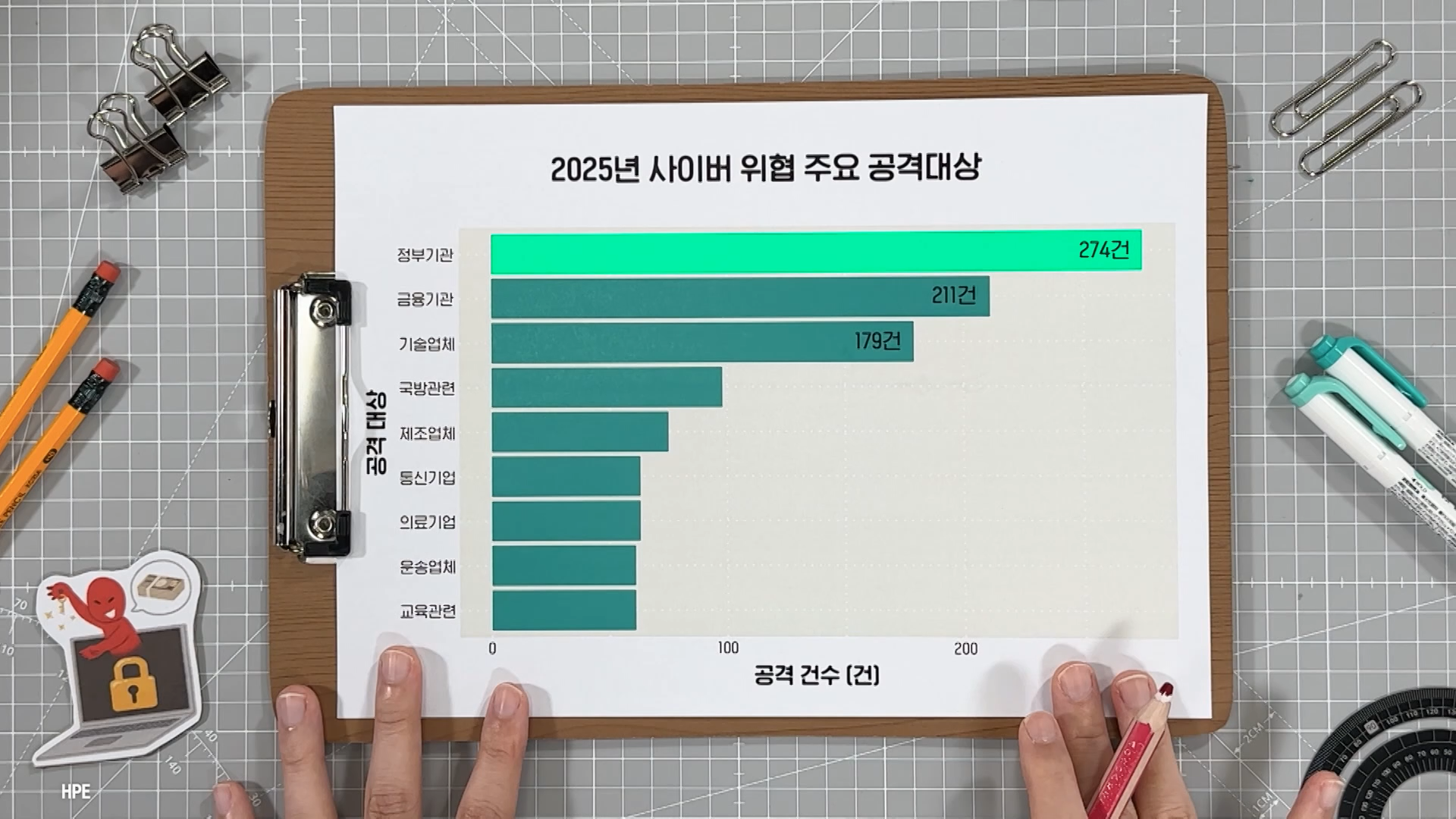

지난해 전 세계적으로 관찰된 사이버 위협 활동을 살펴보면 주 타깃은 단연 정부기관이 앞서 있습니다. 연방, 주, 지자체 전반에 걸쳐 총 274건의 공격이 확인되었죠. 뒤이어 금융이 211건, 기술 부문이 129건이었고요.

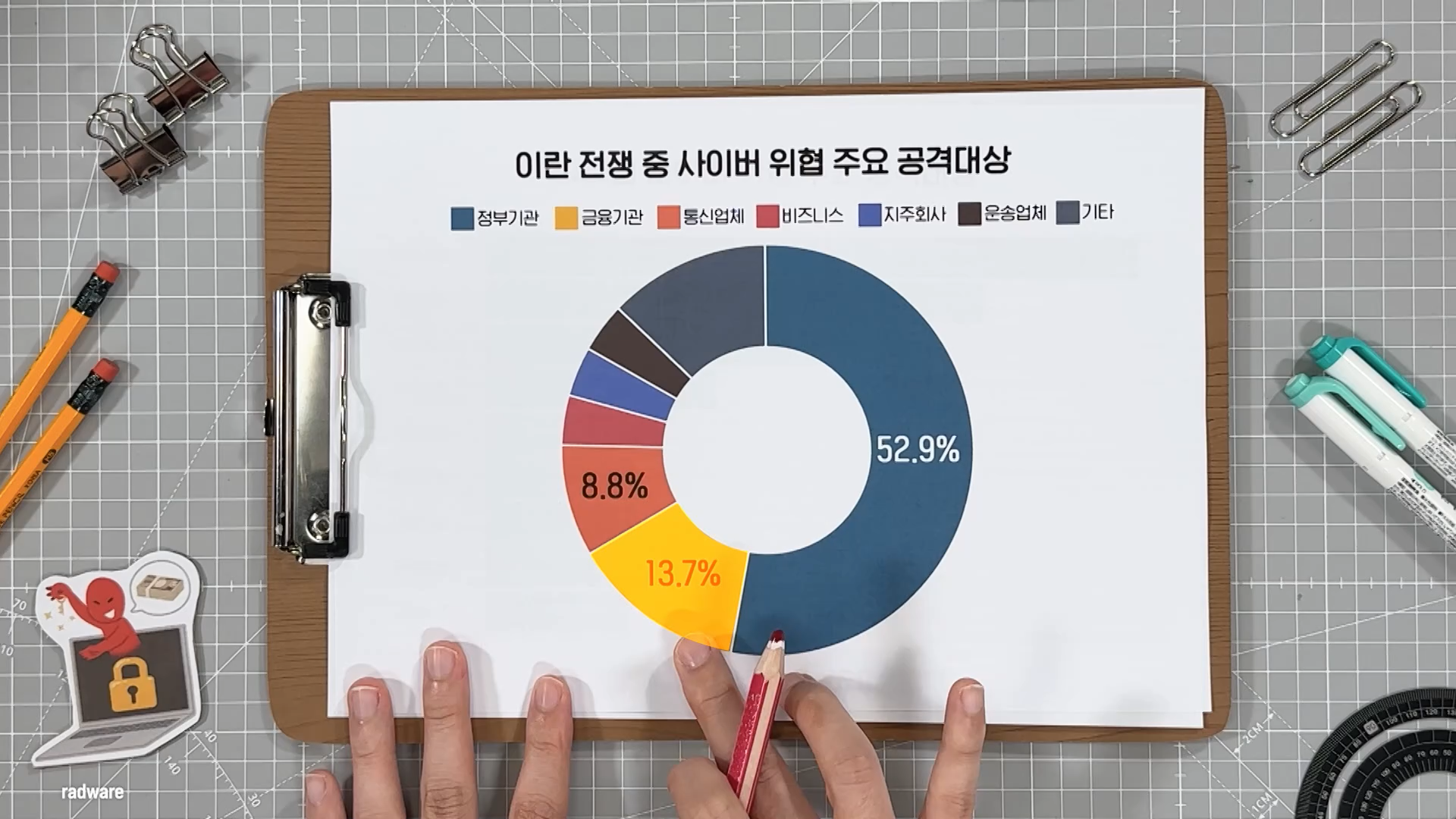

최근 이란 전쟁에서도 중동의 해커 그룹의 제 1표적은 정부 기관이었습니다. 앞서 살펴본 데이터와 마찬가지로 2위는 금융, 3위는 통신이 차지했습니다. 이런 흐름이 이어지면서 우리나라도 사이버 보안 이슈의 컨트롤 타워를 국가안보실로 두고 대응하고 있습니다. 이번 금융 보안 소프트웨어에 칼을 빼 든 곳도 바로 이 국가안보실이라는 얘기가 들려오고 있죠.

돌이켜보면 K-보안 프로그램의 시작이 마냥 나쁜 건 아니었습니다. 미국이 암호화 기술을 쥐고 내주지 않던 때에 우리가 주체적으로 기술을 만들어냈다는 건 기술 주권 측면에서 분명히 의미 있는 일이었으니까요.

하지만 글로벌 보안 기준이 발전하는 동안 우리는 우리가 만든 것에만 너무 오래 갇혀 있었습니다. 마치 갈라파고스 제도처럼 말이죠. 그 사이 보안을 위해 만든 보안 프로그램이 도리어 보안의 구멍이 되어버렸죠. 과연 올해는 정말 보안 프로그램 설치의 늪에서 벗어날 수 있을까요? 오늘 준비한 오그랲은 여기까지입니다. 긴 글 끝까지 읽어주셔서 진심으로 감사드립니다.

참고자료

- 연도별 공인인증서 발급 건수 | 한국인터넷진흥원

- 연도별 사이버 침해사고 접수 건수 | 한국인터넷진흥원

- 2025년 사이버 위협 주요 공격대상 | HPE

- Too Much of a Good Thing : (In-)Security of Mandatory Security Software for Financial Services in South Korea | YUN, Taisic, et al.

- Retaliatory Hacktivist DDoS Activity Following Operation Epic Fury/Roaring Lion | radware

- APT Down: The North Korea Files | Phrack Magazine

- "설치형 보안 SW 다 빼!"... 정부 지시에 여의도 금융권 '패닉' | 보안뉴스

글 : 안혜민 디자인 : 안준석 인턴 : 김수영

댓글